Discovery Basics

- AP 의 정보를 알아내는 것이 주 목적

- ESSID, BSSIS, Channel, Bit Rate, Encryption Algorithm 등.

- 이러한 정보를 가져야만 AP에 접속할 수 있다.

- Active Scanning 방식과 Passive Scanning 방식 두가지가 있다.

- Active Scanning

- Scan 에 필요한 데이터를 Station이 AP에 직접 요청하는 방법을 이용한다.

- 2계층에서 사용 가능하고 보편적으로 강력하다.

- 어떠한 packet을 보내고 나서 나오는 응답으로 알아낸다.

- Passive Scanning

- 동일 주파수 대역을 사용하는 패킷을 모니터링 하는 방법을 이용해 Scanning을 수행

- 무선상에서는 Passive 가 강력.

- 여러 채널의 Frequency hooking을 통해 packet을 모니터링 하는 방법으로 scanning을 수행

- 우리나라에서 사용하는 채널 : 1 ~ 13번

- 범위 중복되지 않는 주파수 : 총 3개

- Active Scanning

Active Scanning 방식

- Station 이 Probe Request 패킷을 전송

- AP 는 Probe Request 패킷에 대한 응답으로 Probe Response 를 보내게 되며 Station 은 이 패킷을 받아 AP 의 정보를 확인

- Probe Request 전송은 Directed 방식과 Broadcast 방식이 있음.

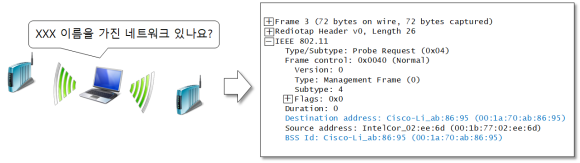

- Directed Probe Request

- 찾고자 하는 AP의 SSID를 미리 알고 있는 경우에 사용됨

- Probe request packet의 SSID 필드에 특정 값을 입력 후 전송

- 무선 LAN CARD에 설정하여 부팅하자마자 바로 접속이 가능하다.

- 찾고자 하는 AP의 SSID를 미리 알고 있는 경우에 사용됨

- Directed Probe Request

-

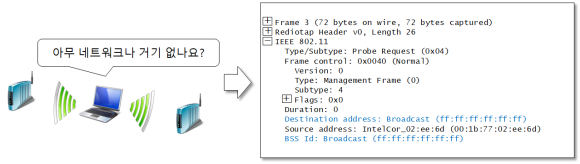

- Broadcast Probe Request

- 가장 흔하게 사용되며 주변에 있는 모든 AP를 대상으로 함

- Probe request packet의 SSID 필드에 NULL값을 입력 후 전송

- Destination : FF:FF:FF:FF:FF:FF

- BSSID : FF:FF:FF:FF:FF:FF

- 가장 흔하게 사용되며 주변에 있는 모든 AP를 대상으로 함

- Broadcast Probe Request

Passive Scanning 방식

- Frequency hooking을 통해 적법한 Station 과 AP 가 주고받는 패킷 중 인증과정을 거치지 않는 패킷을 스니핑 하는 방법

- 인증을 거쳐도 스니핑은 가능하다.

- Active 방식보다 강력하다.

- 네트워크 트래픽을 sniffing 하는 형태로 스캔을 수행함

- NIC 에서 "모니터 모드"를 지원해야 사용 가능

- "모니터 모드" 란 유선 네트워크에서의 Promiscuous Mode 와 유사한 기능을 의미함

- Channel Hopping 을 통해 모든 채널의 트래픽을 Sniffing 할 수 있음

- 모든 패킷을 Sniffing하므로 더 많은 정보를 수집할 수 있다.

- Passive Scanning 은 폐쇄형 네트워크 SSID 를 알 수 있다. (이름없는 네트워크)

- 무선 공유기 및 AP는 Beacon(AP가 가진 정보 : BSSID, ) frame 을 무조건 발생시킨다. (이 취약점 이용)

Beacon Frame 수집

- Beacon Frame 이란?

- Ap 가 주기적으로 발생시키는 패킷

- 기본적으로 1초당 10회의 발생주기를 가짐

- 패킷에 대한 암호화를 수행하지 않음

- Beacon Frame 에는 이름, 주소, 지원속도 등의 정보 포함

- 보안상 매우 취약. 발생을 안 시킬 수 없기 때문에 보안상 약점이 됨.

- Ap 가 주기적으로 발생시키는 패킷

- 특성상 Passive Scanning 방법에 가깝지만 Active Scanning 에서도 Beacon Frame 수집을 통한 방법을 사용

Scanning Countermeasures 스캐닝 대응책

- Active Scanning

- Beacon Frame 과 Probe response 패킷을 이용하므로 두 패킷을 차단하는 방법으로 간단하게 회피 가능.

- Beacon Frame 의 경우 통신에 필수적이므로 Beacon Frame 의 정보 중 SSID 필드를 NULL 값으로 대체함.

- Passive Scanning

- 확실한 대응책이 없으므로 위험성을 낮추는 방법을 주로 사용

- 무선 AP의 출력신호를 감소시켜 물리적으로 근접한 위치에서만 접근 가능하도록 설정

- 감도 = 신호 이기에 출력신호를 감소시키면 감도가 떨어진다.

'Hacking Tech > Wireless Hacking' 카테고리의 다른 글

| [무선해킹시리즈 4-1] WEP (Wired Equivalent Privacy)이 뭔데? (0) | 2022.09.02 |

|---|---|

| [무선해킹시리즈 3-2] 공유기 해킹 준비, 공유기(AP)는 이렇게 찾는다 (0) | 2022.09.01 |

| [무선해킹시리즈 2-6 해킹실습3] 타켓 PC를 내 공유기에 붙게 할 수는 없나? - Rogue AP (0) | 2022.08.30 |

| [무선해킹시리즈 2-5 해킹실습2] MAC Layer를 배웠으니 공유기에 기생해보자 - MAC Filtering 우회 기법 (2) | 2022.08.29 |

| [무선해킹시리즈 2-4] MAC Frame을 이해해보자. 알아야 해킹하지 (0) | 2022.08.28 |